Dwuetapowa weryfikacja - czemu warto ją włączyć i jak to zrobić

O ile dobre hasło pełni kluczową rolę w zapewnieniu bezpieczeństwa naszych danych (wiadomości, dokumentów, poufnych informacji, zdjęć itp.), ważne jest aby, w miarę możliwości, jeszcze bardziej utrudnić ewentualną próbę włamania. Próby takie niestety zdarzają się coraz częściej, przestępcy usiłują zdobyć dostęp do każdego konta, które są w stanie przejąć. To tylko kwestia czasu, aż zastukają do naszych „wirtualnych drzwi” i wówczas warto mieć działający więcej niż jeden „wirtualny zamek”. Metodą znacząco zwiększającą bezpieczeństwo kont, polecaną przez ekspertów w tej dziedzinie, jest tak zwane dwuskładnikowe uwierzytelnienie, nazywane także dwuetapową lub dwupoziomową weryfikacją (w skrócie 2FA – z jęz. ang.: 2 Factor Authentication).Na czym polega to rozwiązanie

Oprócz podawania loginu i hasła, użytkownik musi podać także dodatkową, poufną informację – najczęściej specjalnie wygenerowany kod. Dawniej metoda ta stosowana była jedynie przez systemy informatyczne strzegące najbardziej wrażliwych danych, na przykład przez banki. Kod o odpowiednim numerze podawało się z listy wydrukowanej na specjalnej karcie, aby uwierzytelnić nowe transakcje.Z czasem pojawiła się możliwość odbierania takich kodów za pomocą wiadomości SMS, a sama metoda zaczęła być coraz częściej wykorzystywana do dodatkowego zabezpieczenia przy logowaniu się na konta poczty e-mail, czy w portalach społecznościowych.

Metoda metodzie nierówna

Współcześnie, niestety, wiadomości SMS nie są już tak bezpieczne. Znacznie lepszą metodą dwuetapowej weryfikacji jest wykorzystanie zaufanej aplikacji typu Authenticator zainstalowanej na urządzeniu mobilnym, w której konfigurujemy każde z naszych kont (tych kont, które chcemy i możemy w ten sposób ochronić - wciąż bowiem nie wszystkie strony czy serwisy dają taką możliwość, ale na szczęście jest ich coraz więcej).Kilka firm oferuje tego typu aplikację (np. Microsoft Authenticator lub Google Authenticator). Jej działanie sprowadza się do tego samego – najpierw konfigurujemy w niej serwis,do którego dostęp chcemy dodatkowo zabezpieczyć, po czym przy pierwszym logowaniu na danym urządzeniu serwis poprosi nas o jednorazowy kod, wyświetlany w Autentykatorze.

Ważne jest, aby pobrać aplikację zawierającą w nazwie słowo „authenticator” z zaufanego, oficjalnego sklepu – Google Play dla urządzeń z systemem Android lub App Store dla urządzeń marki Apple. Jedna taka aplikacja wystarczy do generowania kodów dla wszystkich naszych kont.

Dobrą metodą jest także potwierdzenie logowania poprzez apkę na urządzeniu mobilnym (rozwiązanie to eliminuje konieczność instalacji osobnej apki do generowania kodów i konfiguracji każdego serwisu, ale tylko niektóre serwisy oferują taką możliwość, np. banki).

Jak włączyć dwuetapową weryfikację dla swoich kont

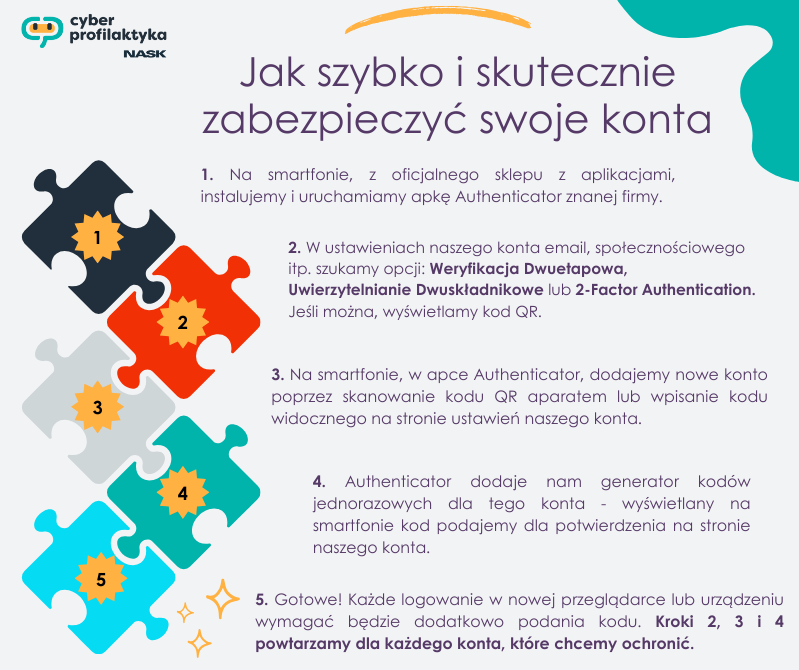

Włączenie dwuetapowej weryfikacji dla każdego z używanych przez nas kont jest czynnością prostą i jednorazową. Wykonuje się ją w ustawieniach danego konta, zazwyczaj opcja ta jest dostępna w dziale prywatności lub zabezpieczeń w podobnym miejscu co opcja zmiany hasła do konta. Zwykle wystarczy wejść w opcję Dwuetapowej weryfikacji (lub podobnie się nazywającą) w ustawieniach na stronie www naszego konta.Wyświetlany tam kod QR skanujemy smartfonem w aplikacji Authenticator. Dalej postępujemy zgodnie z wyświetlanymi wskazówkami – najczęściej wystarczy potwierdzić decyzję o uruchomieniu takiego zabezpieczenia poprzez podanie na stronie konta pierwszego z wyświetlanych na naszym smartfonie kodów.

W ten oto sposób, w przeciągu dosłownie kilku „kliknięć” otrzymujemy naprawdę solidne zabezpieczenie naszego konta i wszystkich danych, które ono przechowuje. Jednocześnie, rozwiązanie to nie jest zbyt uciążliwe, ponieważ podanie kodu z aplikacji Authenticator wymagane będzie tylko przy pierwszej próbie logowania z każdego z naszych urządzeń (o ile nie zresetujemy urządzenia do ustawień fabrycznych).

Co jeśli stracimy telefon używany do uwierzytelnienia

Jeśli tylko zabezpieczany przez nas serwis daje taką możliwość, warto pobrać (również z menu zabezpieczeń danego konta) listę kodów „awaryjnych” (mogą być one zwane „ratunkowymi”). W przyszłości może zaistnieć potrzeba użycia ich np. w sytuacji zmiany lub utraty naszego smartfona, aby na nowo ustawić dwuetapowe uwierzytelnianie nowym urządzeniem.Te „awaryjne” kody warto wydrukować i trzymać w postaci analogowej w portfelu lub nawet sejfie (jeśli dotyczą szczególnie wrażliwego konta np. dostępu do bankowości elektronicznej), ewentualnie też na osobnym nośniku typu pendrive, którego nie używamy w innych celach.

Uruchom dwuetapową weryfikację już dziś!

Serdecznie zachęcamy do wypróbowania tego rozwiązania. Nasze cyfrowe bezpieczeństwo jest tego warte – zwłaszcza, że opisane wyżej metody ochrony są całkowicie bezpłatne.Bibliografia

- Baza Wiedzy - Konfigurowanie Uwierzytelnienia Dwuskładnikowego

https://www.gov.pl/web/baza-wiedzy/konfigurowanie-uwierzytelniania-dwuskladnikowego-2fa - Włącz weryfikację dwuetapową, bo każdy może paść ofiarą wałka w internecie. https://cert.pl/2etapy

Andrzej Rylski

NASK

Od 2016 r. pracuje w NASK, w w Dziale Profilaktyki Cyberzagrożeń. Specjalizuje się w zagadnieniach prywatności w sieci, gier wideo oraz fabularnych gier narracyjnych. W ramach Polskiego Centrum Programu Safer Internet (PCPSI) współorganizuje konferencje i inne wydarzenia poświęcone tematyce bezpieczeństwa dzieci w internecie. Od 2017 r. koordynuje działający przy NASK młodzieżowy panel doradczy działający przy PCPSI. Jest absolwentem pedagogiki ogólnej na Uniwersytecie Warszawskim, posiada dyplom wychowawcy kolonii oraz doświadczenie w organizowaniu i prowadzeniu rekreacyjno-szkoleniowych wyjazdów dla młodzieży a także wydarzeń online.wszystkie posty